دیواره آتش

دیواره آتش یا فایروال چیست؟

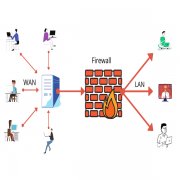

دیوار آتش (به انگلیسی: Firewall )یا فایروال نام عمومی برنامههایی است که از دستیابی غیرمجاز به یک سیستم رایانه جلوگیری میکنند. فایروالها میتوانند نرم افزاری یا سخت افزاری باشند، البته بهتر است که با توجه به ساختار شبکه و یا اپلیکیشنهای تحت وب خود، از هر دو نوع، همزمان استفاده کنید. فایروال نرم افزاری برنامهای است که بر روی هر رایانه نصب شده و تردد را از طریق شماره پورتها و برنامهها تنظیم میکند، در حالی که یک فایروال فیزیکی قطعهای از تجهیزات است که بین شبکه و دروازه شما نصب شده است.

5 نکته مهم در انتخاب دیواره آتش قدرتمند

- جلوگیری از حملات قبل از ورود به داخل شبکه

- دارا بودن یک IPS قدرتمند برای تشخیص تهدیدات مخفی و جلوگیری از آنها

- قابلیت فیلتر کردن URLها و اعمل سیاست بر روی آنها

- دارا بودن sndbox داخلی و محافظت پیشرفته در برابر بدافزارها

- تحلیل رفتار فایلها برای تشخیص سریع تهدیدات و حذف آنها

- هوشمند بودن در تشخیص تهدیدات در حال ظهور

سیستم پیشگیری از نفوذ

تفاوت فایروال سخت افزاری و نرم افزاری

فایروال سخت افزاری

- فایروال یک قطعه سخت افزاری و از تجهیزات شبکه می باشد

- پیکربندی این فایروال سخت افزاری دشوار است

- از نظر قیمت از فایروال نرم افزاری ارزان تر است

- انعطاف پذیری کمتری نسبت به فایروال نرم افزاری دارد

- وظیفه محافظت از کل شبکه در هر لحظه را دارد

- بر عملکرد رایانه تأثیر نمیگذارد

- برای نصب و راه اندازی در شبکه نیاز به یک سخت افزار دارد

فایروال نرم افزاری

- اجرای فایروال نرم افزاری بر روی سیستم می باشد

- دارای مراحل پیکربندی راحت تری نسبت به فایروال سخت افزاری می باشد.

- از نظر قیمت از فایروال سخت افزاری گران تر می باشد.

- انعطاف پذیر است، یعنی میتوانید انتخاب کنید کدام برنامه باید نصب شود

- در داخل سیستم جداگانه نصب شده است

- از سیستم واحد در یک زمان محافظت میکند

- باعث میشود عملکرد رایانهها کند شود

- لازم است روی هر سیستم فردی در شبکه نصب شود